نفوذ به دستگاههای مسیریاب بهمنظور انتشار هشدار جعلی COVID-۱۹

به گزارش کارگروه امنیت سایبربان ، این هشدار جعلی درواقع منجر به دریافت بدافزار سارق اطلاعات Oski میشود.

به گزارش معاونت بررسی مرکز افتا، به نقل از پایگاه اینترنتی BleepingComputer، پس از تحقیقات بیشتر مشخص شد که این هشدارها در اثر حمله انجامشده برای تغییر سرورهای DNS پیکربندیشده در مسیریابهای خانگی D-Link یا Linksys به سرورهای DNS ، نمایش داده که توسط مهاجمین اداره میشوند. این سرورهای DNS مخرب میتوانند قربانیان را به محتوای مخرب تحت کنترل خود هدایت کنند.

در حال حاضر مشخص نیست که چگونه مهاجمین برای تغییر پیکربندی DNS به مسیریابها دسترسی پیدا میکنند، اما برخی از کاربران اعلام کردند که مهاجمین به مسیریابهایی دسترسی یافتهاند که دارای رمز عبور ضعیف بودند.

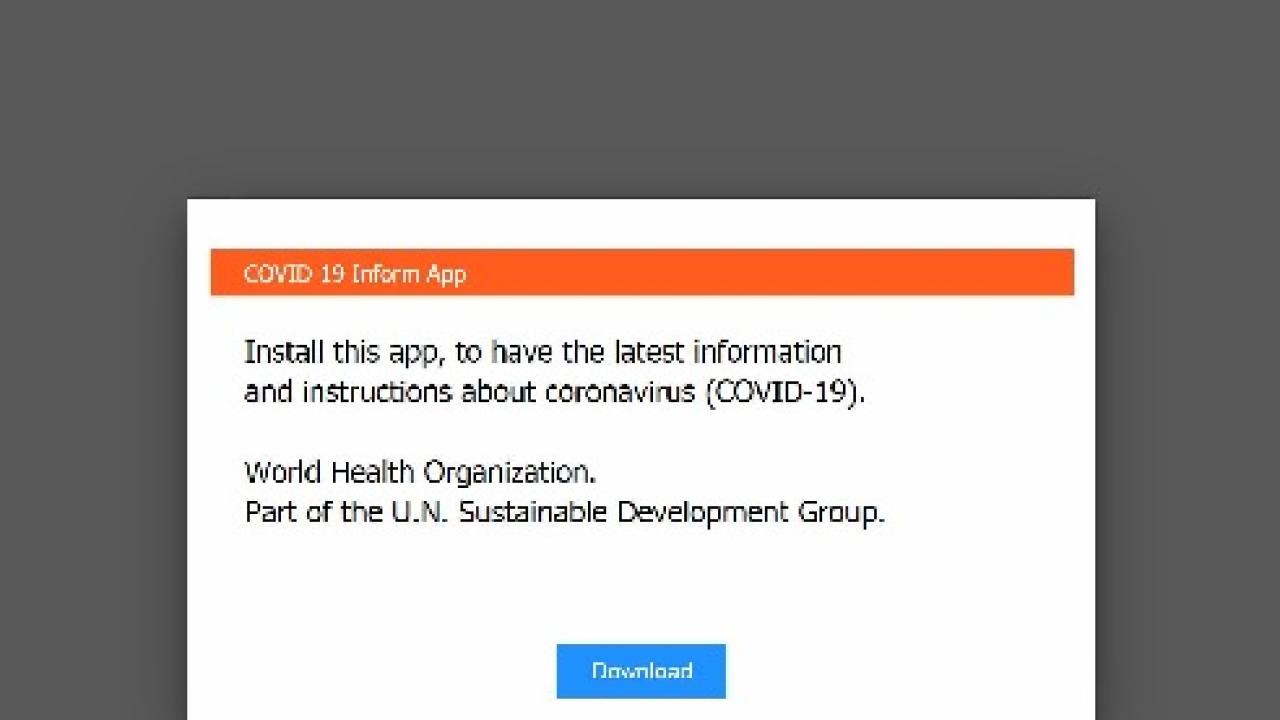

هنگامیکه مهاجمان به روتر دسترسی پیدا کردند، سرورهای DNS را به موارد ۱۰۹,۲۳۴.۳۵.۲۳۰ و ۹۴.۱۰۳.۸۲.۲۴۹ تغییر دادهاند. ازآنجاییکه این آدرس IPها تحت کنترل مهاجمین هستند، قربانی در صفحه مرورگر خود هشداری مبنی بر دانلود یک برنامه اطلاعرسانی درباره ویروس COVID-۱۹ از طرف سازمان بهداشت جهانی مشاهده میکند.

در صورت کلیک بر روی گزینه دانلود، قربانی تروجان سارق اطلاعات Oski را دریافت میکند که این بدافزار پس از راهاندازی، از رایانه قربانی، اطلاعات زیررا سرقت میکند:

⦁ کوکیهای مرورگر

⦁ تاریخچه مرورگر

⦁ اطلاعات پرداخت مرورگر

⦁ اطلاعات احراز هویت ذخیرهشده

⦁ کیف پول رمز ارزها

⦁ فایلهای متنی

⦁ اطلاعات مربوط به تکمیل خودکار فرم در مرورگر

⦁ پایگاه داده احراز هویت دومرحلهای Authy ۲FA

⦁ اسکرینشات از دسکتاپ کاربر در هنگام آلودگی

این اطلاعات سپس در یک سرور راه دور بارگذاری میشوند تا برای انجام حملات استفاده شوند.

توصیه میشود در صورت نمایش این صفحه هشدار جعلی، تنظیمات DNS مسیریاب بررسی شوند و آدرسهای ۱۰۹,۲۳۴.۳۵.۲۳۰ و ۹۴.۱۰۳.۸۲.۲۴۹ حذف شوند. همچنین توصیه میشود تا گذرواژههای مسیریاب به گذرواژههای قوی تغییر یابند. علاوه بر این، در صورت آلودگی به تروجان Oski، لازم است تا کلیه گذرواژههای ذخیرهشده در مرورگر مجدد تعیین شوند.