استخراج داده، با استفاده از بلندگو و هدفون

به گزارش کارگروه امنیت سایبربان به نقل از هک رید؛ محققان امنیتی دانشگاه بنگورین، متعلق به رژیم صهیونیستی، روش تازه ای را ارائه کردند که داده حساس را از رایانه های ایزوله با استفاده از بلندگو، هدفون و تجهیزات این چنینی، سرقت می کند. البته این حمله، هنوز در مراحل آزمایشگاهی است و برای اجرای واقعی، باید تکامل یابد.

این پژوهشگران اسرائیلی، یک پروتکل مخصوص را نیز توسعه دادهاند تا دادهها را میان رایانه های موجود در سامانه های ایزوله جا به جا کند. به این ترتیب، اطلاعات موجود در رایانه ایزوله، وارد رایانه متصل به اینترنت و از آن جا به سرور مدیریت مرکزی (C&C) فرستاده می شود.

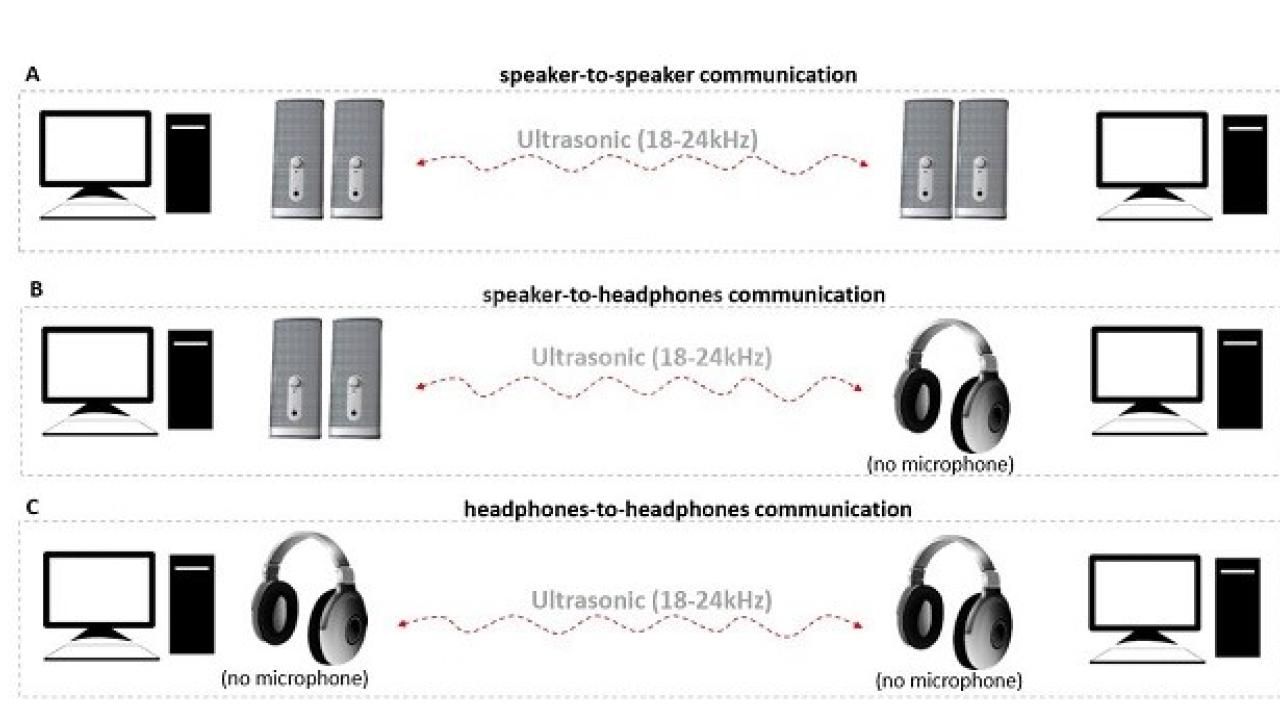

سناریوهای پیاده سازی حمله و سرقت داده، شامل بلندگو به بلندگو، بلندگو به هدفون و روش هدفون به هدفون است. این حمله، به اختصار MOSQUITO نامیده می شود.

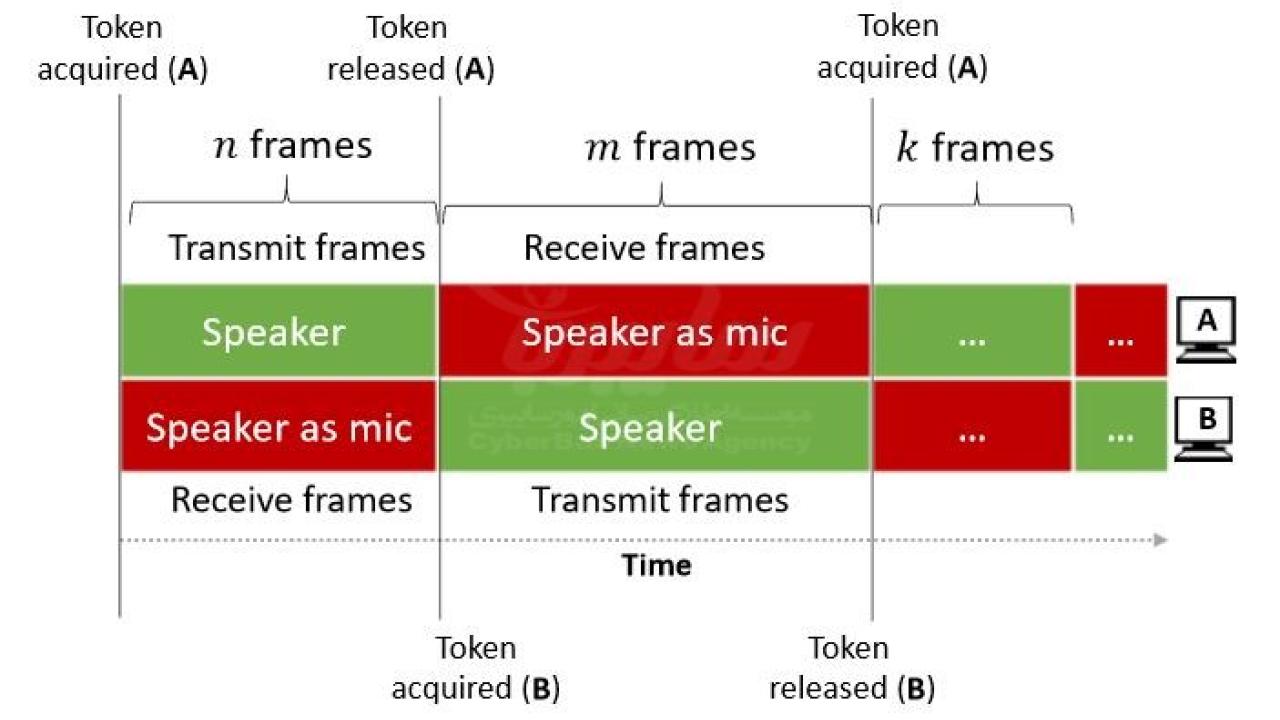

در این آزمایش، محققان امنیتی، حمله بدافزار را با قابلیت انتقال اطلاعات به وسیله بلندگو و هدفون شبیه سازی کردند. این بدافزار، ابتدا سامانه ایزوله را آلوده و سپس فایلهای آن را به سیگنال های صوت تبدیل می کند. این سیگنال ها به کمک بلندگو، هدفون و تجهیزات مشابه، به رایانه نزدیک منتقل می شوند. رایانه نزدیک نیز از پیش به بدافزار آلوده شده است. به این ترتیب، سیگنال های صوتی ازسوی بلندگو، یا تجهیزات مشابه در رایانه نزدیک گرفته شده و به داده بازگردانی می شود. از آن جا که سامانه دوم به اینترنت متصل است، این داده به دست آمده، به سرور مدیریت مرکزی ارسال می گردد.

نکته مهم در این یورش، پیاده سازی پروتکل شخصی است که داده باینری را به صوت و به عکس تبدیل می کند. فاصله بین 2 رایانه در این آزمایش، از یک، تا 9 متر است. پژوهشگران امنیتی اعلام کردند که سرعت انتقال داده میان 2 رایانه با کاربرد بلندگو، از یک هزار و 200، تا یک هزار و 800 بیت بر ثانیه متغیر است. البته در استفاده از هدفون، این سرعت به 600 بیت بر ثانیه، یا حتی 250 بیت بر ثانیه نیز کاهش می یابد.